안랩은 최근 '유튜브 동영상 저장 사이트'로 위장한 피싱 페이지를 발견했다며 7일 주의를 당부했다.

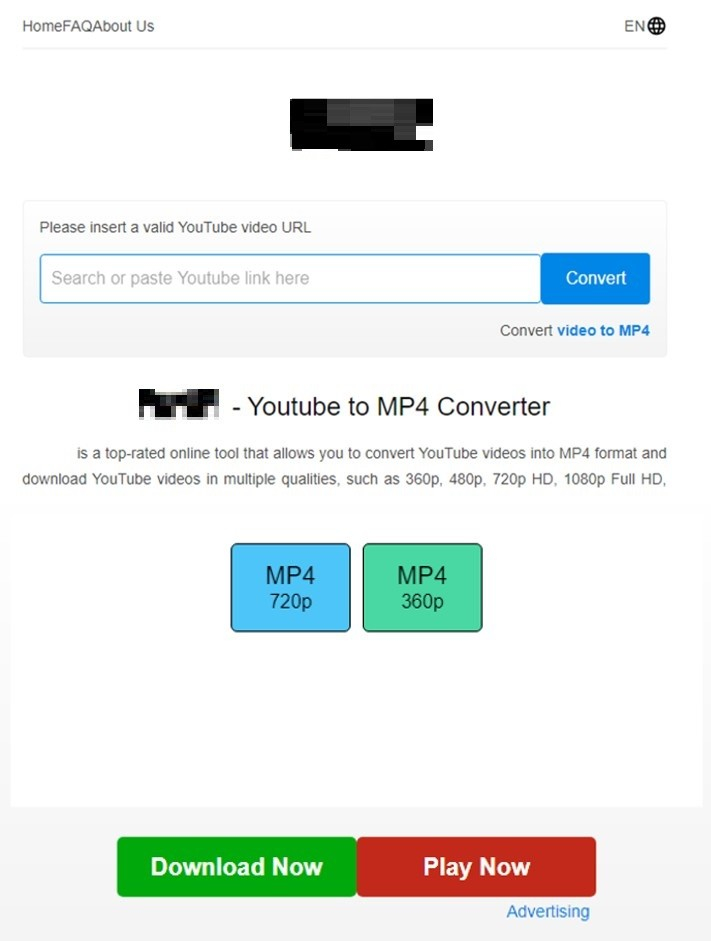

해당 페이지의 메인 화면에는 'Youtube to MP4 Converter(유튜브 MP4 변환기)'라는 문구와 함께 유튜브 동영상 주소를 입력할 수 있는 창이 배치돼 있다.

이용자가 주소를 입력하면 '지금 다운로드' 버튼이 나타나고 이를 누르면 악성코드가 숨겨진 2차 피싱 페이지로 연결된다.

이번 피싱 사이트는 '유튜브 영상 다운로드', '영상 추출' 등 키워드를 포털에 입력할 경우 상위에 노출돼 무심코 접촉할 수 있어 각별한 주의가 필요하다고 안랩은 당부했다.

피해 예방을 위해서는 콘텐트는 공식 경로에서만 내려 받고, 출처가 불분명한 웹사이트 및 자료 공유 사이트는 이용을 자제해야 한다.

안랩 분석팀 이재진 선임연구원은 "포털 검색 결과로 노출되는 웹사이트에서 악성코드가 유포되는 사례는 지속적으로 확인되고 있다"며 "각종 파일 변환이나 다운로드 기능을 표방한 유사 사이트에도 악성코드가 숨겨져 있을 수 있다는 점을 유의해야 한다"고 말했다.

김은빈([email protected])